Бум ИИ сделал взлом доступнее.

Исследователи Specops

Речь идёт не только о гейминге. Современные GPU используются для обучения больших языковых моделей, а их простаивающее время часто сдают в аренду на сервисах вроде vast.ai. То же железо вполне может работать и в другом сценарии — например, в атаках на хэшированные пароли.

В новом исследовании команда использовала кластер с восемью RTX 5090 — сегодня именно такие карты стали “разумным минимумом” для злоумышленников. При этом аренда такого мощного железа в облаке стоит около $5 в час, что делает подобные атаки вполне доступными даже для небольших групп. Впрочем, встречаются и более серьёзные конфигурации — например, хосты сразу с 16 видеокартами.

В отличие от прошлых замеров, исследователи не использовали устаревший коэффициент сложности bcrypt равный 5, а взяли более надёжные значения 10 и выше. Для тестов они сгенерировали 750 тысяч хэшей на основе известного списка реальных паролей RockYou. Чем выше коэффициент сложности, тем дольше идёт не только взлом, но и сама генерация: например, создание базы с параметром 14 заняло почти пять часов даже на мощной рабочей станции.

Полученные данные показали: RTX 5090 примерно на 65% быстрее своего предшественника при работе с bcrypt. Однако рост сложности частично компенсирует этот прирост производительности. В итоге короткие и простые пароли вроде «123456» или «admin» до сих пор легко ломаются, а вот длинные комбинации — особенно свыше 12 символов — становятся практически неуязвимыми для брутфорса.

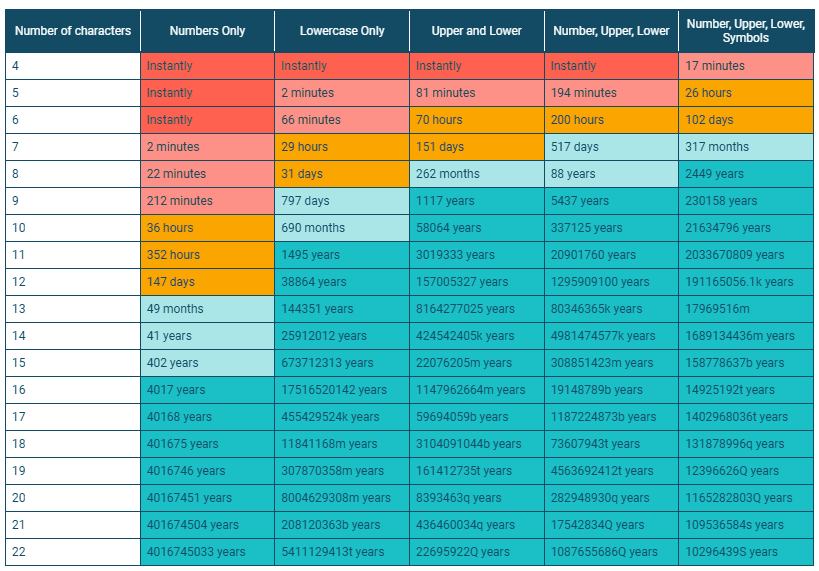

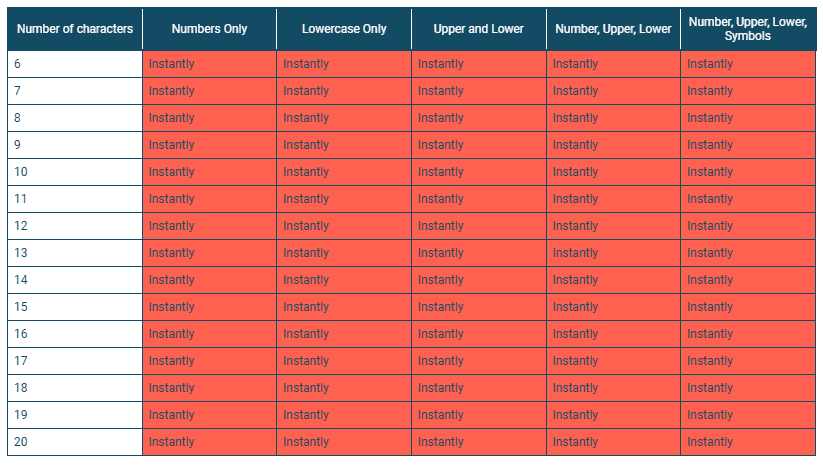

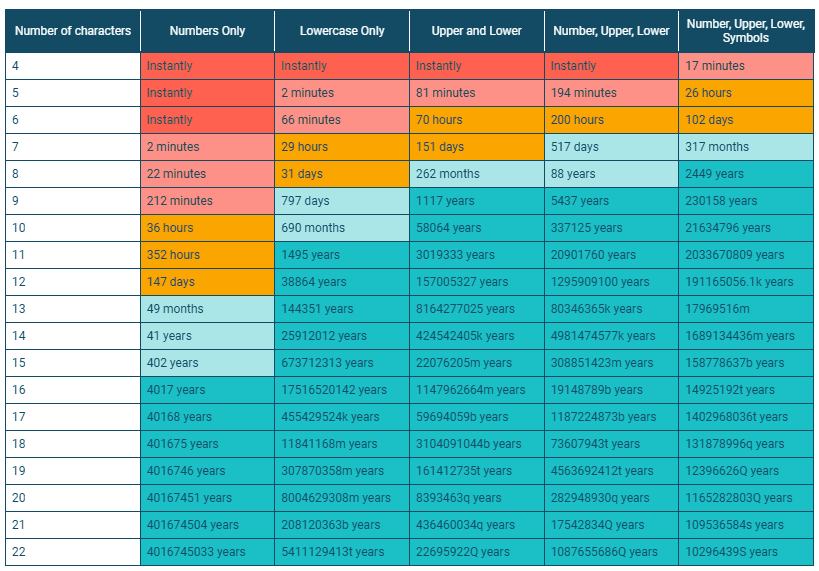

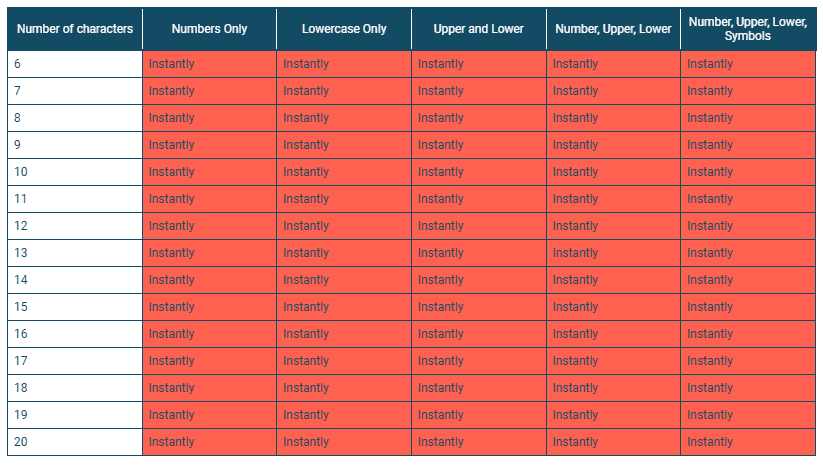

Таблица времени взлома показывает: короткие пароли из простых наборов символов подбираются мгновенно — четырёх- или пятизначные ломаются сразу, шестизначные из цифр или букв — за минуты или часы. Но если восьмизначный пароль включает и цифры, и буквы разного регистра, и спецсимволы, то время взлома вырастает до тысяч лет. А начиная с 12 символов с полным набором классов символов, подбор становится практически невозможным в разумных временных рамках.

Важно понимать, что реальные атаки редко строятся на полном переборе. Чаще применяются словари, правила преобразований или таргетированные списки, составленные, например, из корпоративных сайтов. Но именно brute force даёт базовую оценку вычислительных возможностей атакующего и позволяет понять ценность длины и энтропии пароля.

Исследователи подчёркивают: одной только сложности хэширования недостаточно. Если пароль уже скомпрометирован и попал в базу утечек, никакой bcrypt не поможет. В этом случае защита равна нулю.

Поэтому для организаций рекомендуют выстраивать комплексную политику: минимальная длина не менее 18 символов, обязательное использование разных типов символов, поддержка длинных парольных фраз. Дополнительно стоит реализовать собственный словарь, который блокирует слова, связанные с организацией — особенно название компании и её продуктов. Для формирования такого блок-листа можно использовать утилиту CeWL, запуская её на публичных ресурсах компании.

Вывод исследования прост: взлом стал доступнее из-за роста мощности железа, но защита по-прежнему работает, если использовать длинные и уникальные пароли. Энтропия и длина остаются главным фактором безопасности в мире, где GPU можно арендовать за $5 в час.

Исследователи Specops

Для просмотра ссылки необходимо нажать

Вход или Регистрация

своё исследование по взлому паролей, защищённых алгоритмом bcrypt. Два года назад они уже публиковали подобные данные, но с тех пор рынок железа сильно изменился: бум ИИ и рост потребностей в вычислительной мощности сделали топовые графические карты доступнее и дешевле, чем когда-либо.Речь идёт не только о гейминге. Современные GPU используются для обучения больших языковых моделей, а их простаивающее время часто сдают в аренду на сервисах вроде vast.ai. То же железо вполне может работать и в другом сценарии — например, в атаках на хэшированные пароли.

В новом исследовании команда использовала кластер с восемью RTX 5090 — сегодня именно такие карты стали “разумным минимумом” для злоумышленников. При этом аренда такого мощного железа в облаке стоит около $5 в час, что делает подобные атаки вполне доступными даже для небольших групп. Впрочем, встречаются и более серьёзные конфигурации — например, хосты сразу с 16 видеокартами.

В отличие от прошлых замеров, исследователи не использовали устаревший коэффициент сложности bcrypt равный 5, а взяли более надёжные значения 10 и выше. Для тестов они сгенерировали 750 тысяч хэшей на основе известного списка реальных паролей RockYou. Чем выше коэффициент сложности, тем дольше идёт не только взлом, но и сама генерация: например, создание базы с параметром 14 заняло почти пять часов даже на мощной рабочей станции.

Полученные данные показали: RTX 5090 примерно на 65% быстрее своего предшественника при работе с bcrypt. Однако рост сложности частично компенсирует этот прирост производительности. В итоге короткие и простые пароли вроде «123456» или «admin» до сих пор легко ломаются, а вот длинные комбинации — особенно свыше 12 символов — становятся практически неуязвимыми для брутфорса.

Таблица времени взлома показывает: короткие пароли из простых наборов символов подбираются мгновенно — четырёх- или пятизначные ломаются сразу, шестизначные из цифр или букв — за минуты или часы. Но если восьмизначный пароль включает и цифры, и буквы разного регистра, и спецсимволы, то время взлома вырастает до тысяч лет. А начиная с 12 символов с полным набором классов символов, подбор становится практически невозможным в разумных временных рамках.

Важно понимать, что реальные атаки редко строятся на полном переборе. Чаще применяются словари, правила преобразований или таргетированные списки, составленные, например, из корпоративных сайтов. Но именно brute force даёт базовую оценку вычислительных возможностей атакующего и позволяет понять ценность длины и энтропии пароля.

Исследователи подчёркивают: одной только сложности хэширования недостаточно. Если пароль уже скомпрометирован и попал в базу утечек, никакой bcrypt не поможет. В этом случае защита равна нулю.

Поэтому для организаций рекомендуют выстраивать комплексную политику: минимальная длина не менее 18 символов, обязательное использование разных типов символов, поддержка длинных парольных фраз. Дополнительно стоит реализовать собственный словарь, который блокирует слова, связанные с организацией — особенно название компании и её продуктов. Для формирования такого блок-листа можно использовать утилиту CeWL, запуская её на публичных ресурсах компании.

Вывод исследования прост: взлом стал доступнее из-за роста мощности железа, но защита по-прежнему работает, если использовать длинные и уникальные пароли. Энтропия и длина остаются главным фактором безопасности в мире, где GPU можно арендовать за $5 в час.

Для просмотра ссылки необходимо нажать

Вход или Регистрация