Эксперты G DATA опубликовали результаты анализа трояна удаленного доступа, которого от собратьев отличает использование анонимной сети I2P для C2-коммуникаций.

Поскольку подобная маскировка большая редкость, находке было присвоено имя I2PRAT. Как выяснилось, заточенный под Windows вредонос активен в интернете как минимум с марта этого года. Для его доставки может использоваться загрузчик PrivateLoader. Атака начинается со спам-письма с вредоносной ссылкой.

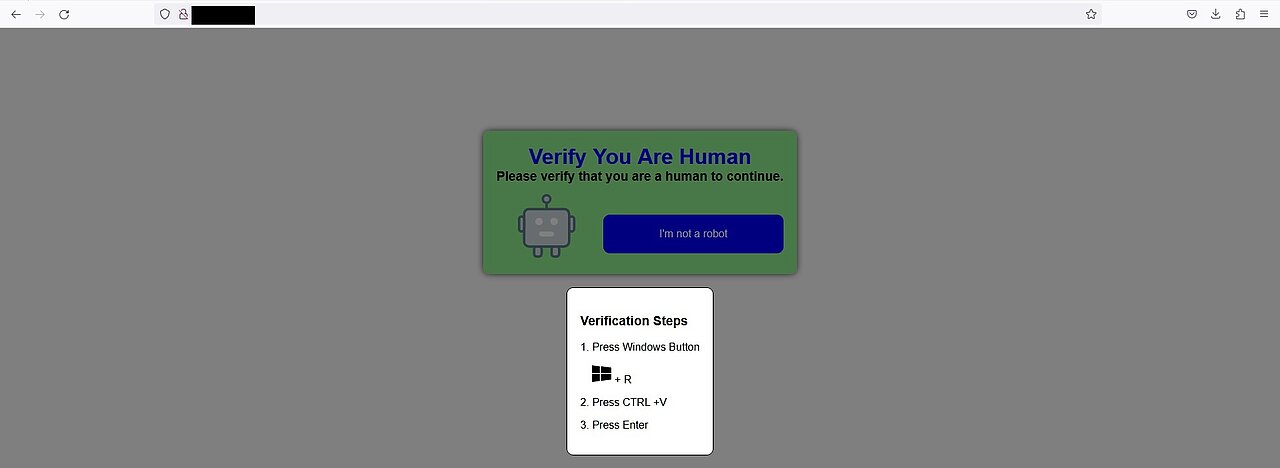

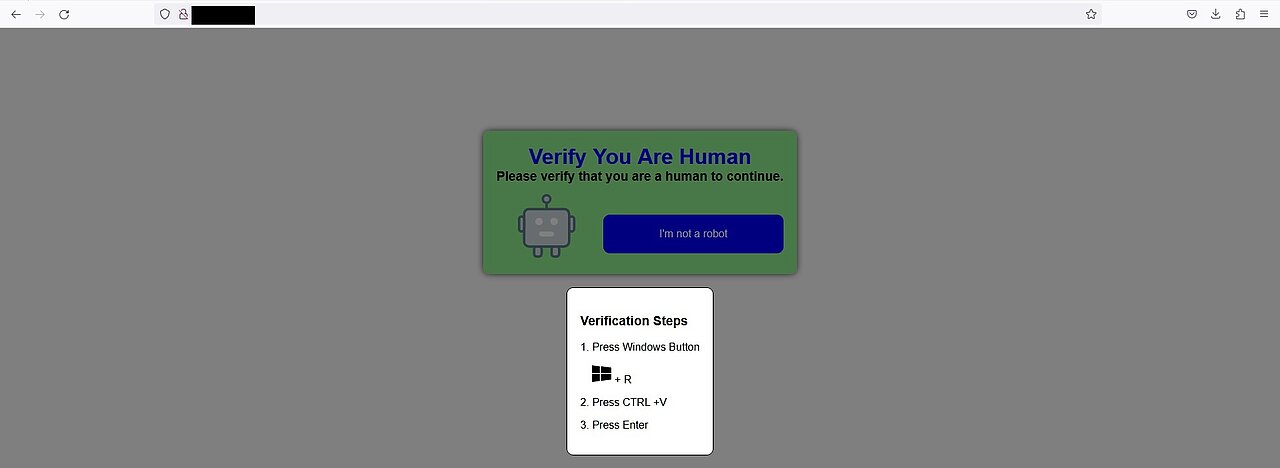

При переходе открывается фейковая страница с CAPTCHA и встроенным JavaScript — последнее время этот способ заражения набирает популярность.

В результате отработки скрипта в систему загружается лоадер. При активации он определяет, с какими привилегиями запущен процесс; если их недостаточно, уровень повышается до админа с использованием PoC-обхода UAC, разработанного в 2019 году участником Google Project Zero.

Вредонос также пытается нейтрализовать Microsoft Defender — отключить основные функции, заблокировать телеметрию и апдейты. Инсталлятор RAT грузится в папку временных файлов и запускается на исполнение. Под компоненты трояна создается скрытая директория. Основной модуль, main.exe, прописывается в системе как сервис.

Один из них представляет собой I2PD, опенсорсный вариант клиента I2P, написанный на C++. Остальные плагины используются для загрузки и эксфильтрации файлов, обеспечения поддержки RDP (в Windows Home, например, она отсутствует), добавления и удаления пользовательских аккаунтов и групп, диспетчеризации событий, создания запланированных задач.

Из последних обнаружены две: coomgr.exe ворует учетки из Google Chrome, sesctl.exe завершает сеансы указанных пользователей.

Поскольку подобная маскировка большая редкость, находке было присвоено имя I2PRAT. Как выяснилось, заточенный под Windows вредонос активен в интернете как минимум с марта этого года. Для его доставки может использоваться загрузчик PrivateLoader. Атака начинается со спам-письма с вредоносной ссылкой.

При переходе открывается фейковая страница с CAPTCHA и встроенным JavaScript — последнее время этот способ заражения набирает популярность.

В результате отработки скрипта в систему загружается лоадер. При активации он определяет, с какими привилегиями запущен процесс; если их недостаточно, уровень повышается до админа с использованием PoC-обхода UAC, разработанного в 2019 году участником Google Project Zero.

Вредонос также пытается нейтрализовать Microsoft Defender — отключить основные функции, заблокировать телеметрию и апдейты. Инсталлятор RAT грузится в папку временных файлов и запускается на исполнение. Под компоненты трояна создается скрытая директория. Основной модуль, main.exe, прописывается в системе как сервис.

При активации он проверяет наличие обновлений в своей папке и приступает к загрузке плагинов (DLL) и запуску с помощью unit_init. Два таких компонента отвечают за C2-связь.

Один из них представляет собой I2PD, опенсорсный вариант клиента I2P, написанный на C++. Остальные плагины используются для загрузки и эксфильтрации файлов, обеспечения поддержки RDP (в Windows Home, например, она отсутствует), добавления и удаления пользовательских аккаунтов и групп, диспетчеризации событий, создания запланированных задач.

Из последних обнаружены две: coomgr.exe ворует учетки из Google Chrome, sesctl.exe завершает сеансы указанных пользователей.

Для просмотра ссылки необходимо нажать

Вход или Регистрация